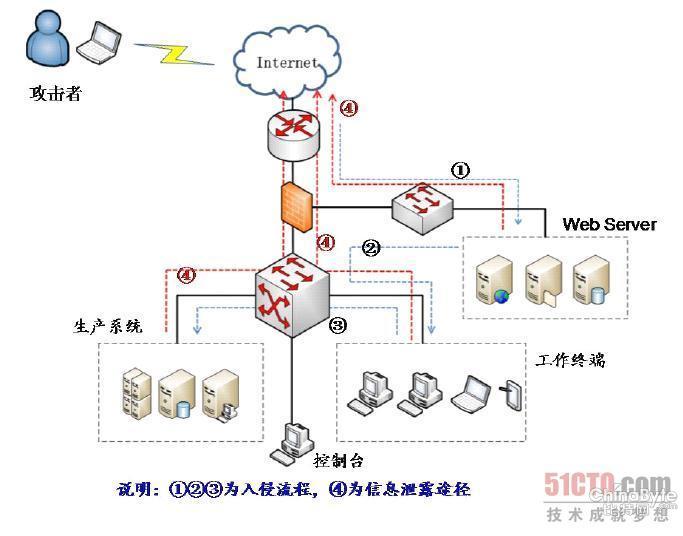

APT(AdvancedPersistentThreat),高级延续威胁,它是组织(出格是当局)或小集体操纵进步前辈的计较机收集报复打击手段对特定高价值数据方针进行持久延续性收集侵害的报复打击情势。APT报复打击的道理相对其他常见的收集报复打击情势更加高级和进步前辈,其高级性首要表此刻APT在策动报复打击之前,需要对报复打击对象的营业流程和方针系统进行切确的谍报汇集,在汇集过程中,报复打击者会主动发掘被报复打击对象受信系统和利用法度的缝隙,在这些缝隙的根本上构成报复打击者所需的C&C收集,此种行动没有采纳任何可能触发警报或引发思疑的步履,是以更接近于融进被报复打击者的系统或法度。有人乃至觉得;APT报复打击是各类社会工程学报复打击与各类0day操纵的综合体。下图说了然一次常见的APT报复打击的过程:

防备APT报复打击难在哪儿

APT报复打击的把持者常常会针对性的进行动期几个月乃至更长时候的潜心预备,熟谙用户收集坏境,汇集利用法度与营业流程中的安然隐患,定位关头信息的存储位置与通信编制。当一切的预备伏贴,报复打击者所锁定的首要信息便会从这条奥秘通道悄无声气的转移。

最新一次的APT报复打击结果手艺实验中,一组研究人员汇集并阐发了82种新电脑病毒,并在40种杀毒软件产品中进行了测试。虽然这些产品大都都来自业内驰名厂商,但这些传统模式的杀毒引擎,对汇集到的82种电脑病毒初始探测率却不足5%,标题问题标产生源于两方面:一方面是以代码特点为根本的,传统歹意软件探测编制已没法适应期间的成长,而另外一方面则是以蠕虫、木马、0Day缝隙为手段的报复打击情势正在向复杂性更高的APT情势过渡。

而另据某收集安然手艺厂商的“最新收集报复打击近况”陈述显示,在产生APT报复打击勾当的亚洲和东欧,有184个国度都具有内部通信关头或数控办事器。报复打击期间,数控办事器以回调的编制与被传染的办事器保持联通并被大年夜量运行,使得报复打击者的歹意软件下载和点窜可以或许躲过安然监测,从而盗取更多的数据,扩大年夜方针组织报复打击面。

APT报复打击防备四大年夜策略

在2013年的全球RSA大年夜会上,APT防备再次成为热点议题。在APT防备范畴,国表里厂商也展出了最优良的APT解决方案,他们的防备策略和解决方案可以概括为四类:

1、主机文件呵护类:不管报复打击者经由过程何种渠道履行报复打击文件,必需在员工的小我电脑上履行。是以,可以或许确保终端电脑的安然则可以有效避免APT报复打击。首要思路是采取白名单编制来节制小我主机上利用法度的加载和履行环境,从而避免歹意代码在员工电脑上履行。良多做终端安然的厂商就是从这个角度进手来拟定APT报复打击防御方案,典型代表厂商包含国内的金山收集和国外的Bit9。

2、大年夜数据阐发检测APT类:该类APT报复打击检测方案其实不重点检测APT报复打击中的某个步调,而是经由过程搭建企业内部的可托文件常识库,周全汇集首要终端和办事器上的文件信息,在发现APT报复打击的蛛丝马迹后,经由过程周全阐发海量数据,杜尽APT报复打击的产生,采取这类手艺的典型厂商是RSA。

3、歹意代码检测类:该类APT解决方案其实就是检测APT报复打击过程中的歹意代码传播步调,因为大年夜大都APT报复打击都是采取歹意代码来报复打击员工小我电脑以进进方针收集,是以,歹意代码的检测相当首要。良多做歹意代码检测的安然厂商就是从歹意代码检测进手来拟定APT报复打击检测和防御方案的,典型代表厂商包含FireEye。

4、收集进侵检测类:就是经由过程收集鸿沟处的进侵检测系统来检测APT报复打击的号令和节制通道。当然APT报复打击中的歹意代码变种良多,可是,歹意代码收集通信的号令和节制通信模式其实不常常改变,是以,可以采取传统进侵检测编制来检测APT通信通道。典型代表厂商有飞塔。