第六章 2013年第三季度遭病毒窜改传染用户最多的十大年夜游戏

在Android平台,热点手机游戏的用户集中化的趋势很是较着,少数热点游戏的用户量很是大年夜,而手游开辟者与手机游戏玩家常常敌手机安然风险感知不足,贫乏防御办法,在这类布景下,良多驰名游戏纷繁遭手机病毒二次打包窜改。2013年第三季度,遭受病毒窜改传染用户最多的十大年夜手机游戏别离是:战神OL、搏斗之王3、雷电2、疯狂赛车、会措辞的汤姆猫、PopStar、鳄鱼小玩皮爱洗澡、会措辞的3D猫完美版、BeatMouse、雷电2012HD。这十大年夜遭窜改的游戏传染用户超越325万。

传染用户和遭窜改次数最多的游戏是战神OL,传染用户超越62万。传染该游戏的典型病毒有a.expense.letang.a、a.rogue.centero.[鬼推墙]、a.expense.tgpush等,a.expense.letang.a、a.expense.tgpush病毒都可于后台擅自下载奉行软件,给用户造成资费耗损。“鬼推墙”曾针对植物大年夜战僵尸、利用汇、利用宝、海角社区等几十款驰名利用进行二次打包,强行在这些驰名利用界面显示告白,2013年第三季度,“战神OL”这款驰名游戏也未能幸免。若下载到被“鬼推墙”、a.expense.tgpush等病毒二次打包传染后的“战神OL”,手机用户将会遭受被强推告白,擅自下载软件等各类病毒行动的风险。

别的,排名从第二到第五的游戏别离是:搏斗之王、雷电2、疯狂赛车、会措辞的汤姆猫。别离传染用户达到55.1万、45.5万、34.6万、25.9万。这四大年夜游戏别离被10890个、5310个、5850个、1350个病毒包二次打包植进歹意软件。

“搏斗之王3”被病毒a.privacy.popsp.m、a.privacy.popsp.n、A.privacy.popsp.k、a.privacy.popsp.g等3个病毒家族进侵,被a.expense.aiplay.c.[扫码巫毒]等超越3159个病毒二次打包传染,a.privacy.popsp.m病毒家族经由过程打包***并歹意推送其他利用;“扫码巫毒“则经由过程联网下载软件,并静默安装下载的软件,均造成用户巨额的资费耗损。

这些驰名的手机游戏持久据有各大年夜APP下载中间的保举榜单,安装用户很是大年夜,针对驰名游戏植进歹意插件成为手机病毒的惯用把持手法,而常常用户却其实不知情。

会措辞的汤姆猫、鳄鱼小玩皮爱洗澡等驰名游戏已成为手机病毒打包的“常客”。这两款热点游戏在2013年第三季度被发现有1350个和1440个病毒包,传染用户数别离达到25.9万、22.7万。会措辞的汤姆猫被a.fraud.go360病毒家族和2013年第三季度传染用户最多的病毒a.expense.newginger等1350个病毒纷繁二次打包传染。

值得一提的是Fruit Ninja(生果忍者),该游戏作为近几年的驰名的热点游戏,却被1440个病毒包传染,包含a.rogue.kuaidian360.[保举密贼]、a.expense.lockpush.[洛克蠕虫]、a.privacy.kkpush.[盗Q密探]、a.payment.fakeGame等良多高危手机病毒纷繁盯上该游戏大年夜肆进侵,“保举密贼”可擅自占用第三方驰名利用界面,强行显示奉行告白信息;“洛克蠕虫”可擅自下载安装软件;“盗Q密探”会测验测验盗取用户老友的QQ号码,和用户利用QQ音乐听过的音乐名称,会盗取用户手机联系人,通话记实;a.payment.fakeGame则会擅自扣费。即用户若下载到被病毒打包的Fruit Ninja(生果忍者),用户可能遭受手机内驰名利用被强行显示奉行告白、或被擅自下载奉行软件、被扣费、遭受QQ号码、手机联系人、通话记实被盗取等多重安然风险,可以看出,轨制者或制毒机构的针对热点游戏大年夜量二次打包传染的策略并没有改变,手机用户应当引发足够的正视。

第七章 2013年第三季度染毒用户省分漫衍区域

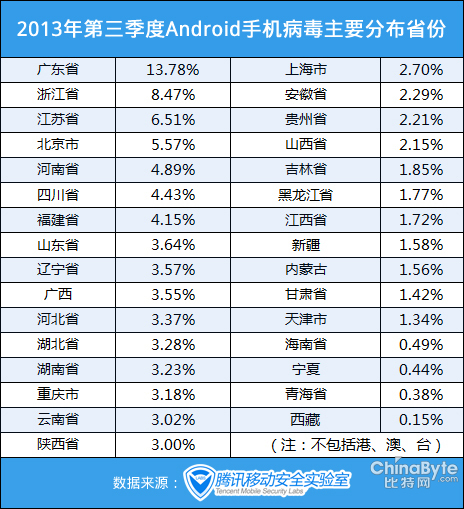

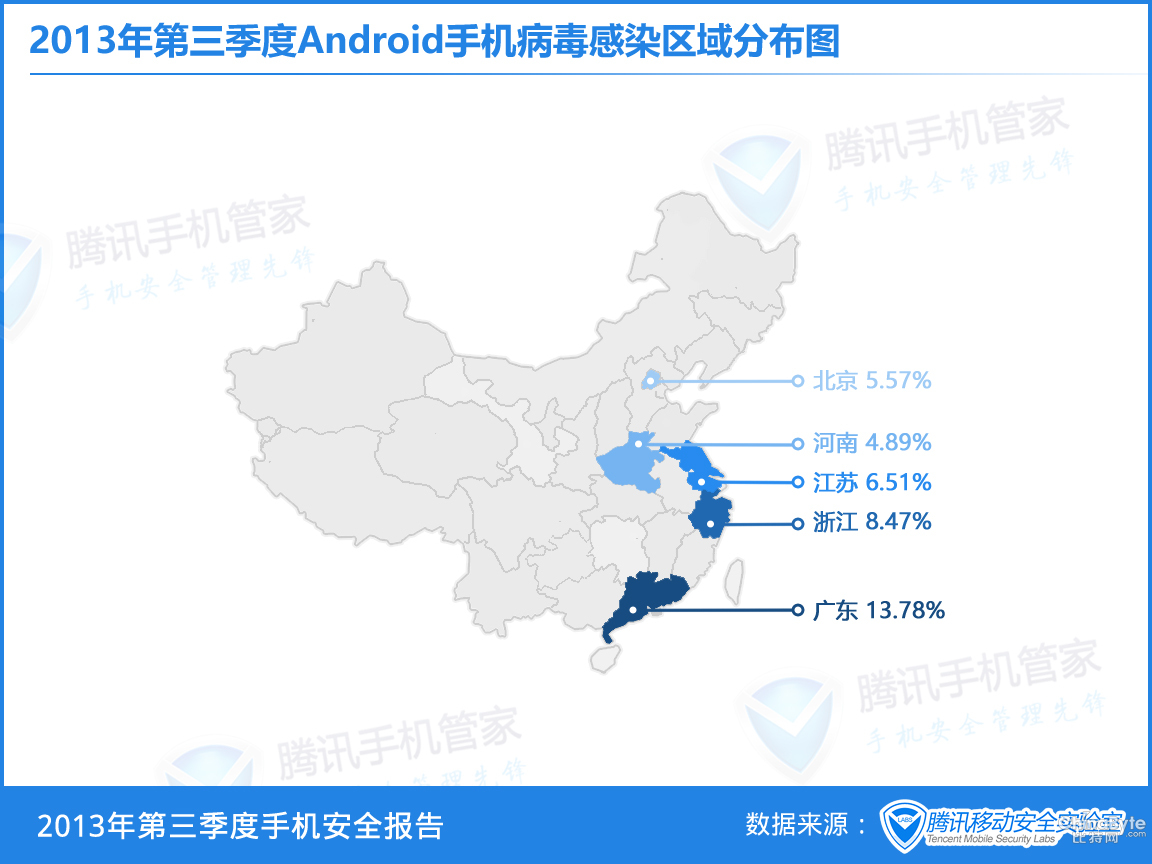

2013年第三季度,在Android系统,广东省手机中毒用户比例排名全国第一,据有全13.78%的比例。在Android系统,前十大年夜中毒省分排名与染毒手机用户占全国的比例顺次是:广东(13.78%)、浙江(8.47%)、江苏(6.51%)、北京(5.57%)、河南(4.89%)、四川(4.43%)、福建(4.15%)、山东(3.64%)、辽宁(3.57%)、广西(3.55%)。排名前十的省分传染总比例达到58.55%。

从第三季度传染列表看出,广东仍然是歹意软件大年夜量堆积的重灾区。2013年以来,广东持续三个季度居于手机染毒用户排名第一的省分。

在Android系统,整体上,广东省手机染毒比例一向趋势于高比例的不变状况。排名第2、第三的浙江与江苏两省的病毒传染比例还在延续上升。2013年第三季度,浙江、江苏两省的Android染毒手机用户占全国比例达到8.47%、6.51%。

腾讯移动安然尝试室阐发,长江中下流流域一带水货手机市场繁华,江南一带的Android手机刷机用户、新增用户、手机游戏玩家、一人多机等现象均闪现增加趋势,鞭策了江浙两省手机染毒比例的延续上升。

北京是Android手机用户海量堆积的城市,Android智能机市场、刷机用户、电子市场各类APP下载用户浩繁,闪现周全繁华景象形象,这在某种程度上使得用户的染毒机率大年夜幅晋升,单单北京一市的第三季度手机染毒占全国比例就达到了5.57%。

河南省作为成长中的人丁大年夜省,人丁多、Android用户比例高,但手机用户安然意识相对亏弱,这使得河南省同样成为Android手机染毒大年夜省,2013年第三季度,河南省手机染毒比例达到4.89%。

四川、福建、山东、辽宁、广西等中西部省分Android手机染毒占比进进前十,这五省经济成长正在提速,水货手机出货量、用户采办量、日刷机用户量、盗窟手机具有人群都在大年夜幅增加,这些身分推委手机染毒比例增加。

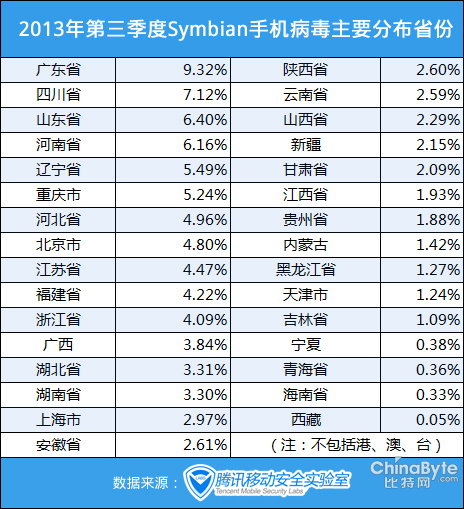

在Symbian系统,第三季度染毒比例仍然是广东省高居第一,达到9.32%。染毒占全国的比例排名前五的省分顺次是广东、四川、山东、河南、辽宁。比例别离为:9.32%、7.12%、6.4%、6.16%、5.49%。

Symbian系统正在延续式微当中,在1、二线城市与沿海发财省分,Symbian系统的染毒比例相对而言正在延续降落,制毒者针对Symbian系统的投毒区域进一步方向四川、山东、河南等中西部忠厚手机用户堆积省分,中毒手机用户也逐步向中部城市与中西部成长省分转移,在2013全年,Symbian系统闪现延续的式微的趋势。

第八章 2012~2013年:Android系统缝隙大年夜清点

2012~2013年,Android智能机用户敏捷成长,制毒者或制毒机构也盯上了这块诱人的蛋糕,截至今朝,针对Android系统缝隙的病毒报复打击编制与手段加倍诡异,成长日渐成熟,成为手机安然的首要威胁。制毒者或制毒机构可操纵Android系统缝隙向用户手机策动多次大年夜范围攻击。腾讯移动安然尝试室基于各类缝隙的风险系数,针对2012年~2013年的高危缝隙病毒进行了以下总结清点。

1.Android网页挂马缝隙

危险指数:

2013年9月,在乌云缝隙平台,被曝出多款Android利用呈现严重手机挂马缝隙现象。当用户打开该挂马网页后,黑客便可长途操控手机盗取隐私发送讹诈短信。即该缝隙被称之为“Android网页挂马缝隙”,该缝隙会导致大年夜量利用成为黑客管道。

据悉,此次被暴光的部门Android利用存在挂马缝隙,只要用户点击网友发过来的挂马链接,都有可能中招。接着手机就会主动履行黑客指令,呈现被安装歹意扣费软件、向老友发送讹诈短信、通信录和短信被盗取等严重后果。

9月6日,乌云缝隙平台官方微博发布提示,Android利用挂马缝隙比想象中更严重,国内几大年夜驰名的手机浏览器APP等都受此缝隙影响。乌云缝隙平台提示各大年夜浏览器厂商尽快修复更新,并提示Android手机用户警戒中招。截至今朝,包含手机QQ浏览器、猎豹浏览器等最新版本浏览器已修复该缝隙。

有手机安然厂商也被曝出存在严重缝隙。经由过程此缝隙,可以绕过机主验证利用、前置摄影、删除数据、长途定位等六大年夜功能,使本身的手机变身为“***神器”。缝隙透露者暗示,缝隙一旦被操纵,在机主尽不知情的环境下,手机利用的六大年夜安然功能就会摇身一变成为“***恶魔”,此中前置摄影可主动启动拍摄,长途锁屏也可成为恶弄东西,响铃警报可三更惊魂,删除数据及长途定位,更可成为远控、监督等犯法东西。

因为该缝隙病毒囊括侵袭手机安然软件和浏览器等Android手机必备利用,缝隙危及超越90%的Android手机,其高系数的风险性应引发广大年夜手机用户的正视。

腾讯移动安然尝试室提示广大年夜手机用户:今朝在各利用内应谨严或避免点击目生可疑链接,出格是未修复缝隙的手机浏览器类利用。腾讯手机管家撑持对微信聊天内容、手机QQ浏览器中的歹意网址进行精准反对。手机用户应当安装腾讯手机管家等手机安然软件,确保手机有效避免歹意网址的报复打击。

2.Android签名缝隙

危险指数:

2013年7月初,国外安然公司暴光Android签名系统缝隙Master key,并称全球99%的Android设备都有传染风险,腾讯手机管家那时及时发布Android签名缝隙(Master key)专杀东西,并针对两大年夜Android签名缝隙实现了封堵。

2013年7月底,国度互联网应急中间发布信息,Android把持系统存在一个签名验证绕过的高危缝隙即Master key缝隙。正常环境下,每个Android利用法度城市有一个数字签名,来包管利用法度在发行过程中不被窜改,但黑客可以在不粉碎正常APP法度和签名证书的环境下,向正常APP中植进歹意法度,并操纵正常APP的签名证书回避Android系统签名验证。而操纵该签名缝隙的扣费木马可寄生于正常APP中, 进而针对***手机用户进行歹意扣费,并向用户联系人发送歹意软件下载保举短信,一系列扣费把持十分智能化。

而国度互联网应急中间也监测到,一个名为Skullkey的扣费木马(即Android签名缝隙木马)即开端在安卓平台上的正常APP中疯狂传播。2013年7月,仅在第三方利用市场“安丰市场”中就存在6644个被植进Skullkey扣费木马的歹意APP(手机利用软件)。

2013年7月,腾讯移动安然尝试室敏捷针对该签名缝隙的传染的驰名APP进行查杀统计,监测到找你妹、导航犬、百合网、天翼宽带等大年夜量驰名软件纷繁被操纵该缝隙的扣费木马a.system.masterkey传染。腾讯手机管家Android 4.2新版敏捷进级了全新的查杀引擎,并发布了针对a.system.masterkey的专杀东西,已针对操纵该缝隙的扣费木马a.system.masterkey实现了周全查杀。腾讯手机管家用户可经由过程以下路径下载Master key缝隙修复东西:腾讯手机管家软件游戏—软件——软件分类—专杀东西。确保本身经济好处不受扣费木马侵害。腾讯手机管家也针对“腾讯移动安然联盟”内的合作电子市场在线检测并下线了相干病毒包,有效避免了更多用户蒙受经济或安然损掉。

Android签名缝隙在2013年7月激发了全部手机安然行业的存眷,成为2013年重大年夜的系统缝隙安然事务。

3.短信讹诈缝隙

危险指数:

2012年11月,美国北卡罗来纳州州立大年夜学发现Android平台“短信讹诈”(Smishing)缝隙,包含谷歌 Galaxy Nexus、Nexus S、HTC One X、HTC Inspire、小米 MI-One 和三星 Galaxy S3 等机型测试后,这一缝隙已被证其实上述机型中存在。谷歌以后承认该缝隙可以承诺利用在 Android 平台长进行短信假装,且在所有版本的 Android 软件中都存在这一缝隙。

不需要获得发送短信的权限便可以直接给本机发送讹诈短信是短信讹诈缝隙的最大年夜特点。即黑客可以经由过程该缝隙轻松破解并摹拟手机中肆意号码给你打德律风和发短信。可导致小我财富的巨额损掉。歹意软件也操纵短信讹诈缝隙,获得用户联系人等隐私权限,向用户发送讹诈短信,获得不法收进。

腾讯手机管家敏捷反应,在2012年11月中旬,推出了Android腾讯手机管家V3.88版本有效修补了该缝隙,并推出“短信讹诈缝隙”专杀东西有效周全查杀该缝隙病毒。2012年,腾讯手机管家查杀暴光了超550款短信讹诈病毒。因为该缝隙病毒影响到几近所有的Android用户,激发手机安然行业、央视等国内权势巨子媒体和大年夜量Android手机用户的存眷,该缝隙病毒的爆发成为2012年度重大年夜手机安然事务之一。

4.S4云备份缝隙

危险指数:

该缝隙源于三星S4的“云备份”组件没有校验数据发送者的身份,导致利用法度可以在不申请发送短信和存取短信权限的环境下,可以肆意地向任何号码发送任何内容的短信。本缝隙被歹意法度操纵后,可在机主不知情的环境下,会偷偷地向通信录中的联系人群发送欺骗短信,造成用户或联系人各类经济损掉,可能导致手机用户蒙受歹意扣费或拐骗讹诈。

![]()

腾讯手机管家早前已发布了S4云备份缝隙补丁,手机用户可以经由过程路径:腾讯手机管家软件游戏—软件——软件分类—专杀东西,进而可下载S4云备份缝隙补丁,有效堵截该缝隙,三星手机用户可经由过程后续的官方系统进级来修复此缝隙。

5.Android账户缝隙

危险指数:

良多Android手机用户已用过谷歌一键认证的快捷键。用户只需轻点这个便捷的小按钮,无需输进暗码,用户便可以登录到谷歌的各类办事网站。但是这类便利的把持今朝已面对风险。2013年8月,Android再次曝出新缝隙,该缝隙可以被歹意软件操纵来盗取经由过程谷歌一键认证存放在手机上的账号登录令牌,用于登录其他谷歌办事。据IDG News报导,Tripwire研究员Craig Young在洛杉矶插手黑帽大年夜会的时辰演示了这一缝隙。别的,其他可以在手机上登录的利用软件也会有一样被盗取登录令牌的危险。腾讯移动安然尝试室专家提示,Android手机用户可以经由过程后续的官方系统进级来修复该缝隙。

6.设备授权缝隙

危险指数:

该缝隙能被歹意法度操纵来申请授权,一旦申请授权成功,即难以经由过程一般的编制来卸载或删除此法度。针对该缝隙病毒,腾讯移动安然尝试室专家提示,Android手机用户可以经由过程后续的官方系统进级来修复该缝隙。

清点总结:从2012年到2013年第三季度,良多Android系统缝隙被接踵曝出,而系统缝隙曝出以后,常常后续会有大年夜量缝隙病毒进侵。与此同时可以看出,从短信讹诈缝隙病毒进侵到Android签名缝隙病毒在良多电子市场爆发,成长到Android网页挂马缝隙病毒囊括各大年夜驰名APP,可以看出,缝隙病毒的报复打击闪现出连贯性和继续性的特点,愈来愈偏向于报复打击海量驰名APP,借此***传染海量手机用户,埋没性与智能化程度逐步加强。别的,针敌手机用户联系人发送讹诈短信,歹意扣费几近成为高危缝隙病毒比较遍及的特点。今朝,Android系统缝隙病毒的报复打击性与风险性进一步加强,Android手机用户可以下载腾讯手机管家等手机安然软件,封堵或修复Android系统高危缝隙,确保手机资费、流量和隐私等各方面的好处不受损掉。

第九章 第三季度两大年夜手机平台病毒类型特点比例

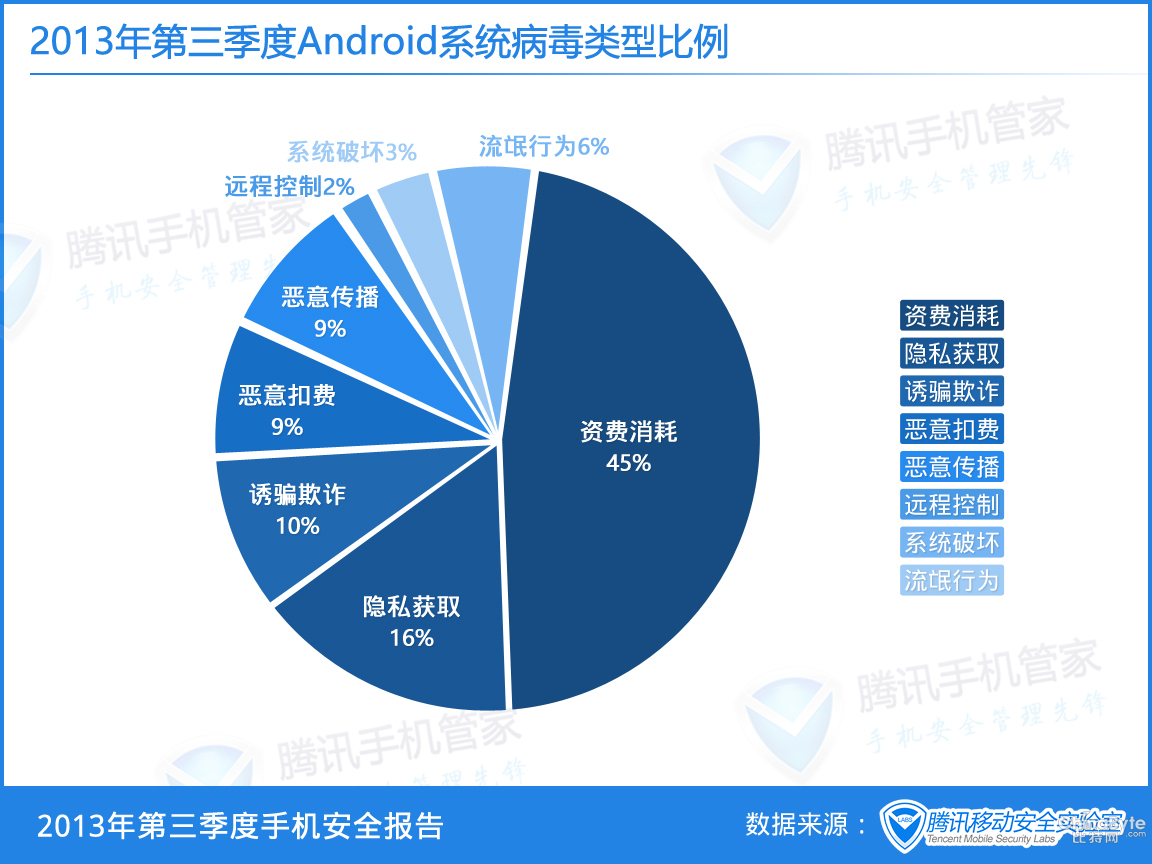

9.1 第三季度Android系统病毒特点比例

2013年第三季度,Android病毒行动类型比例统计中,资费耗损类病毒行动占比45%;隐私获得占比16%,拐骗讹诈类占比10%,歹意扣费类占与歹意传播类病毒均占9%的比例,地痞行动类占比5%,长途节制类与系统粉碎类也均占3%的比例。

2013年第三季度,Android系统资费耗损类病毒占比高达45%的比例,这类病毒可极大年夜知足制毒者或制毒机构打劫利润的需求,大年夜多附带歹意奉行的特点,一般未经用户承诺在后台擅自下载软件与奉行软件,耗损用户资费。如“手电杀”病毒,传染了大年夜量的手电筒类利用,***歹意插件,下载歹意代码,擅自下载奉行利用,同时推送告白,集多种病毒行动于一体,无声无息间给用户造成了多种损掉。

高达16%的隐私获得类病毒在Android系统的病毒类型中慎首要位置,腾讯手机管家在这一季度首家查杀的“窃私骷髅”就是典型的隐私获得类病毒,可偷偷上传用户通话灌音、地舆位置、短信信息、彩信信息、用户联系人到指定远端办事器,造成用户隐私泄漏。不但如斯,隐私获得类病毒不竭成长不竭闪现出新的特点,抓取的隐私类型愈来愈趋于多样化,风险性愈来愈高。

歹意扣费类病毒所占的比例根基闪现了比较不变的趋势,这类病毒经由过程后台擅自发送短信订购SP营业,同时歹意反对运营商回执短信,在用户完全不知情的环境下扣取用户资费。这类扣费病毒在构成必然的运作模式的同时也开端逐步与歹意传播类病毒、拐骗讹诈类病毒行动连络,成长出了新的报复打击模式。

整体来讲, Android病毒今朝的智能化程度允愈来愈高,病毒行动也在已有的行动根本上不竭衍生出新的特点,对通俗用户来讲,病毒的风险性正愈来愈大年夜、防备难度也愈来愈高。

9.2 第三季度Symbian系统病毒特点比例

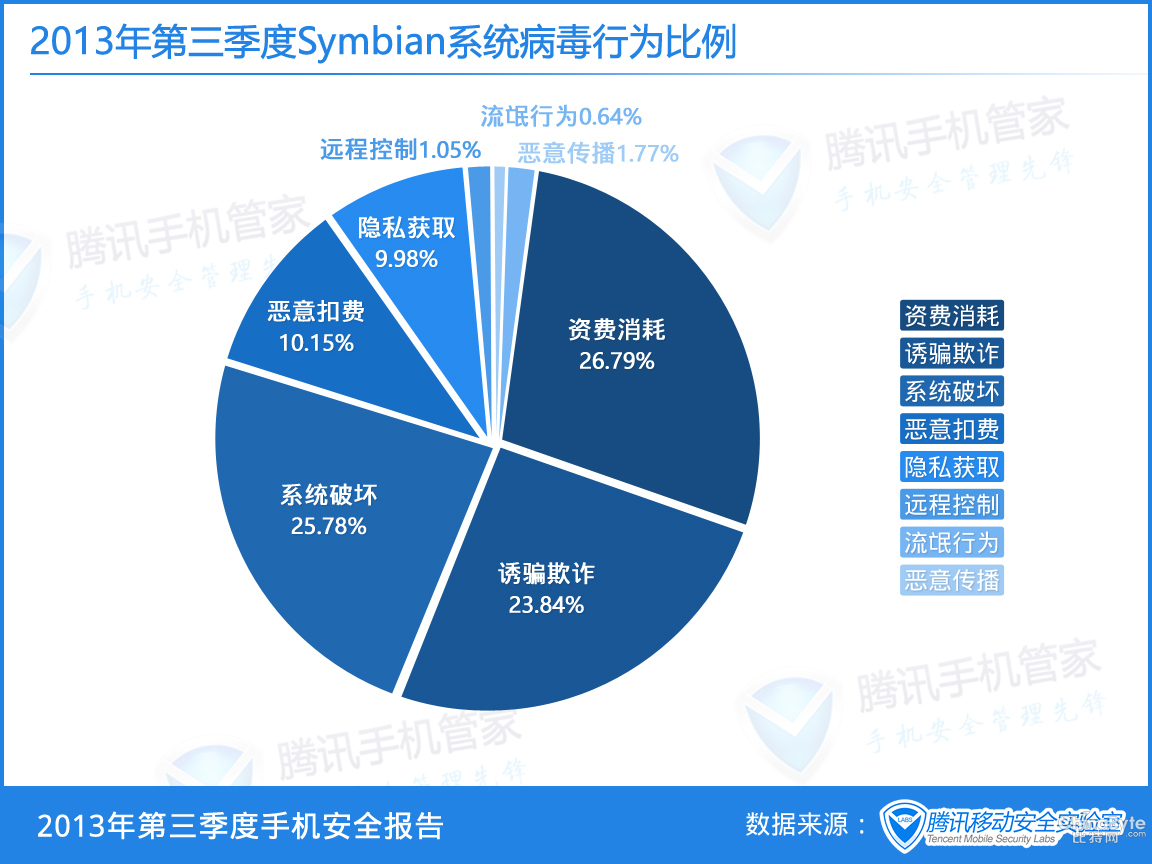

2013年第三季度,Symbian系统病毒行动以资费耗损、拐骗讹诈、系统粉碎、歹意扣费等八大年夜类型主,此中,资费耗损类病毒行动以26.79%的占比位居第一;系统粉碎类和拐骗讹诈类病毒行动占比延续不变在一个较高程度,别离为25.78%和23.84%;歹意扣费类病毒行动占比10.15%;隐私获得类病毒行动占比9.98%;歹意传播类、长途节制类与地痞行动类病毒行动别离占比1.77%、1.05%与0.64%。

与Android系统不一样的是,Symbian系统的系统粉碎类病毒在第三季度据有相昔时夜的比例,此类病毒常常开机自启后常驻后台运行,没法手动将其卸载,占用大年夜量系统资本,可能影响手机和其他软件的正常运行。

Symbian系统手机病毒也闪现出了病毒行动多元化的特点。如扣费类病毒除包含扣费行动外,常常还含有隐私读取的特点,这类病毒一般都自启后擅自联网耗损数据流量,占用短信端口,擅自发送短信,订购高额的SP收费营业;进一步还会获得用户手机imei、imsi等手机固件信息;这也导致隐私获得类病毒行动据有了不小的比例。

别的,假装成驰名杀毒软件或通话辅助类软件,拐骗安装、擅自联网等典型病毒行动在第三季度的Symbian病毒中仍然在延续。但总的来讲,制毒者或制毒机构针对Symbian系统投罢休机病毒的权重在延续降落,Symbian平台延续式微的趋势仍不成避免。

第十章 第三季度手机病毒传播渠道阐发

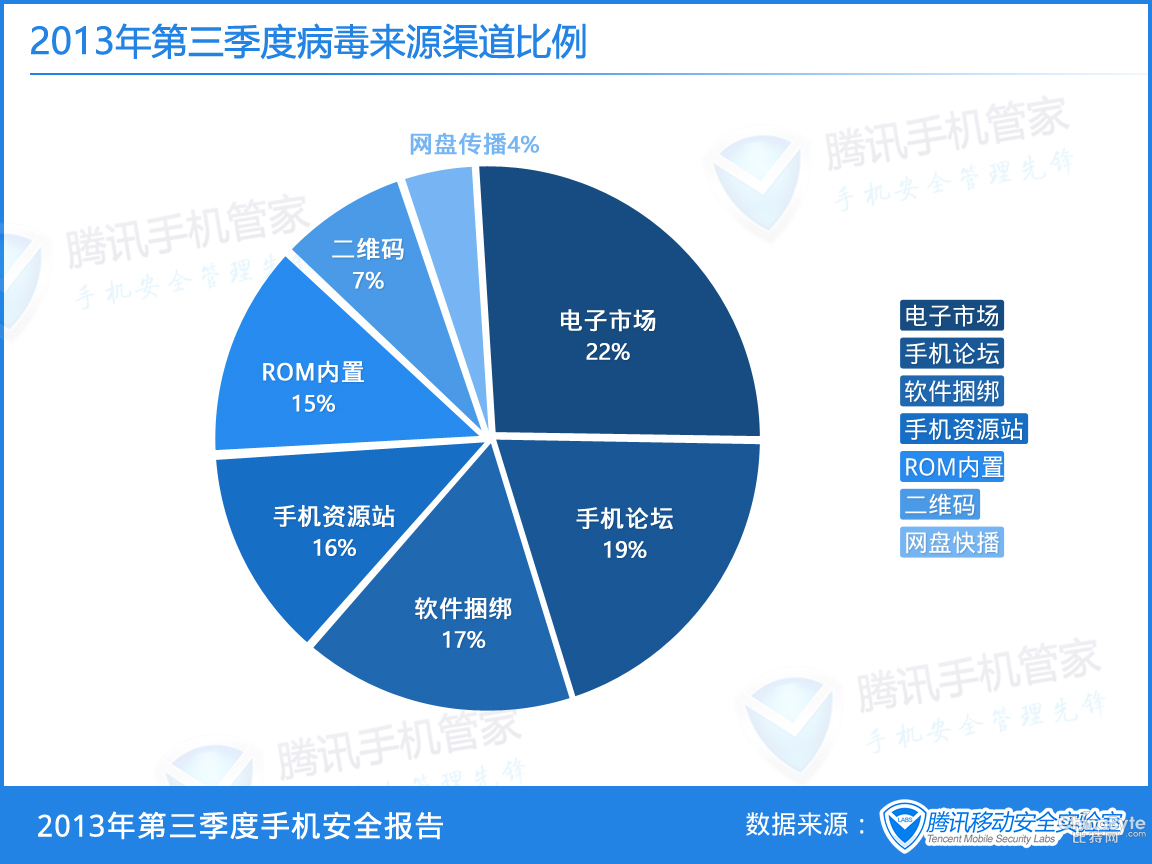

2013年第三季度,手机病毒来历渠道继续闪现出分离化与多元化的特点,电子市场与手机论坛仍然据有相对第一与第二的比例,各病毒来历渠道漫衍比例加倍均衡化。如图所示,电子市场病毒来历占比22%,手机论坛占比19%,软件***占比17%,手机资本站占比16%,ROM内置占比15%,二维码占比7%,网盘传播占比4%。

2013年第三季度,电子市场病毒来历占比以22%,据有第一的位置。这一季度,Android系统签名缝隙病毒大年夜肆来袭,电子市场成为制毒者对准的投毒中间肠带,这一度导致电子市场的染毒比例闪现出必然的上升趋势,而各大年夜手机安然厂商及时加强对主流电子市场的安然检测,必然程度上节制了电子市场病毒残虐传播的趋势。

水货手机市场延续增加,使得ROM内置来历的病毒也水长船高。对比上半年的13%,这一季度进一步增加到15%,也出现出了“新生爬虫”如许的高危病毒。部门犯警水货厂商和歹意开辟者经由过程在水货渠道内置歹意软件攫取利润,而ROM渠道的埋没性所酿成的查杀难度也对安然厂商的查杀病毒的能力提出了新的要求。

今朝,软件***传播的比例也进一步趋高,统一款游戏类或东西类利用,常常被植进歹意代码二次打包窜改多个病毒软件版本。而近似这类病毒***驰名软件,借助驰名软件的名望打包传播,酿成的批量传染用户也愈来愈多,软件***已达到17%的比例。而作为一个新兴的病毒来历渠道,二维码渠道也一向保持着必然的增加趋势。第三季度,二维码传播渠道来历仍然高达7%的比例。

第十一章 专家建议

跟着Android手机安然情势变得复杂,手机用户晋升手机安然意识很是首要,移动安然尝试室专家敌手机用户做出以下建议。

1 手机用户应经由过程正规安然的渠道下载官方版付出、东西、游戏等各类手机APP,好比可在腾讯手机管家“软件游戏”下载利用,可确保绿色安然。

2 跟着二维码的风行,今朝已成为增加最快的染毒渠道,风险进一步增大年夜,手机用户不要见码就扫,最好安装具有二维码歹意网址反对的手机安然软件进行防护,或安装带有安然辨认的二维码东西进行二维码扫描,如斯可降落二维码染毒风险。

3 晋升安然意识,敌手机资费的异常环境保持敏感度。今朝良多游戏软件遭二次打包窜改,暗含扣费代码或告白插件。良多歹意奉行、资费耗损类病毒常常会在后台擅自下载安装包,耗损用户资费流量,此手机用户应当对流量资费的耗损保持敏感度,一旦发现异常,可经由过程腾讯手机管家有效查杀病毒或开启告白反对功能,有效反对banner告白。

4 从正规的渠道采办手机或刷ROM包。在今朝,良多水货手机常常在出货前就已刷机或内置了各类地痞软件,而这些刷进或内置进ROM的歹意软件包一般很难用常规手段卸载或断根,新买的手机应及时下载腾讯手机管家,获得Root权限,及时查杀ROM病毒与最新风行病毒。

5 今朝,国外安然公司暴光Android签名系统缝隙Master key,一款操纵Android超等签名缝隙的扣费木马a.system.masterkey(“冒牌天煞”)传染了数千款驰名利用,今朝,腾讯手机管家4.2新版敏捷进级了全新的查杀引擎,并发布了专杀东西,已周全封堵该缝隙,并操纵该缝隙的扣费木马“冒牌天煞”实现了周全查杀。手机用户可下载腾讯手机管家最新版,周全查杀该病毒,确保不被隐形扣费等困扰,避免盲目蒙受经济损掉。

6 今朝而言,用户还可以存眷@腾讯移动安然尝试室、@腾讯手机管家的官方微博和相干的手机病毒歹意法度暴光资讯”步履,敌手机安然资讯做到周全掌控和掌控,安享移动互联网糊口。