包管僵尸收集的C&C中间办事器在线是僵尸制造者的根基职责,如许才能更好的操纵那些被节制的机械。可是那些收集安然公司和法令履行机构正尽其所能的让那些C&C办事器下线。收集罪犯们需要寻觅一种新的编制保持他们的僵尸收集不被粉碎。

这些编制中最风行的是将僵尸收集的通信举措措施分离化,使其可以或许点对点的通信。可是别的一种选择是将C&C隐躲在TOR收集以后。

TOR遭到了收集罪犯的万般宠嬖,经由过程它可以或许隐躲他们本身僵尸收集C&C办事器的真实位置,并且今朝已在收集空间中发现了利用这一编制的僵尸收集。

其他的僵尸治理者明显被这个主张吸引住了。ESET的研究人员最新透露了他们阐发过的两个不合的基于TOR的僵尸收集。

此中一个僵尸收集在构建它的时辰,僵尸治理者利用了一种老式的木马,这个木马比来被阐发出可以或许在TOR收集中利用它来隐躲本身和C&C治理面板通信的办事和谈。

别的一个更成心思一些,它是在比来一个月内被制造出来的。

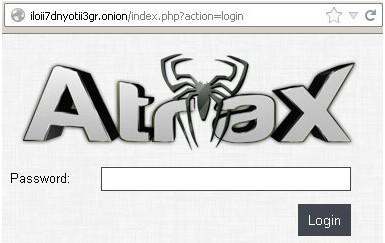

利用了Atrax木马作为一个后门,盗守信息,还可以或许下载额外的歹意文件或插件到宿主,最神的是还可以在宿主机中安装一个TOR客户端。

“当和C&C办事器第一次通信的时辰,Atrax.A向TOR收集中的一个IP地址发送它汇集到的信息”研究人员诠释道“想查找到利用TOR通信的C&C的真实IP地址或主机名是不成能的,但可以操纵它在TOR中的IP地址进行阐发”

他们如许做了并且发现了一个C&C办事器的治理面板。

研究人员指出,“Win32/Atrax.A是一个基于TOR的成心思的例子,它利用了AES来加密它的插件,而密钥是按照被节制机械的硬件信息来生成的”,他们也会继续跟踪这一僵尸收集的勾当。