此刻,几近所有组织都需要Internet拜候。一些组织完全依托于这类拜候来实现营业持续性,假定Internet办事间断,几近所有组织城市遭到某种影响(更首要的是,会产生成本)。为了确保不产生这类环境,组织对冗余设备、连接和数据中间办事进行投资。可是,这此中没有一种可防护针对Internet办事可用性的威胁——DDoS报复打击。

面对DDOS报复打击,避免数据遭受间断和安然风险,很大都据、信息安然专家绞尽了脑汁。进进大年夜数据期间,无妨我们也用数传闻一次话。在信息、数据安然范畴有多年防护经验的山丽网安建议:操纵数据分解一下DDOS报复打击,看看如何应对DDOS报复打击才是最合理的。

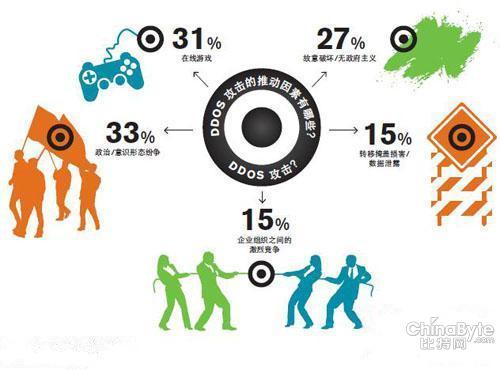

追本溯源 甚么鞭策了DDOS报复打击的构成?

DDoS报复打击自呈现以来已超越十年,在过往几年内成为更多组织的首要营业风险。意识形态黑客主义的崛起促使DDoS报复打击以当局、教育机构、企业乃至是慈善组织为方针。DDoS还愈来愈多地用作竞争企业之间的竞争兵器,并成为其他收集犯法(如财务讹诈或数据盗取)的构成部门。

DDoS报复打击背后的念头已加倍多样化,从而导致加倍频繁地针对更多组织。假定面向Internet的办事或基于云的办事拜候对企业十分首要,那么此刻便应将DDoS纳进营业风险打算勾当。

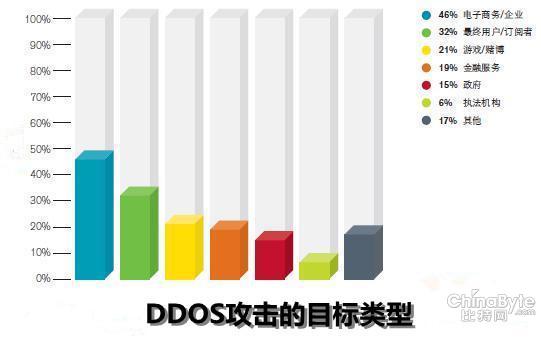

良知知彼 DDOS的报复打击方针到底有哪些?

DDoS报复打击的方针有哪些?看看WISR统计数据,办事供给商可发现有78%的报复打击以其客户为方针,此中电子商务/企业客户(这些客户可能损掉最大年夜)是最多见的方针类型。

DDoS报复打击凡是仍被觉得可导致收集堵塞的大年夜型流量突发,从而禁止真实的客户流量传达到办事。这些“容量”报复打击是首要DDoS报复打击类别之一,可常常产生。容量报复打击仍很是受报复打击者爱好。它们可有效地压抑组织的Internet拜候能力,从而使任何鸿沟防御无效。这些报复打击的范围可能很是大年夜;2010年、2011年和2012年中检测到大年夜约100Gbps的报复打击。2013年已检测到创记载的300Gbps报复打击。

关头标题问题在于,大年夜型报复打击比您所想象的加倍常见。另外一个值得存眷的方面是容量报复打击的平均大年夜小愈来愈大年夜。

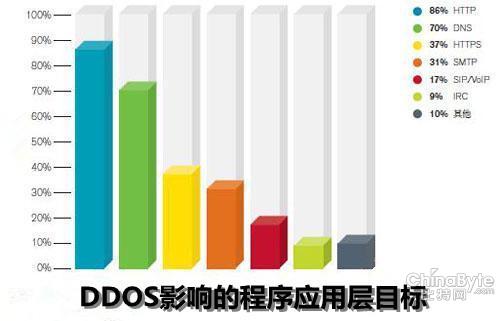

手艺分解 DDOS影响哪些利用法度层

利用法度层DDoS报复打击也在过往几年中更遍及。利用法度层报复打击可能十分埋没和复杂,并利用难以与真合用户流量辨别的流量。这些报复打击以第7层的办事为方针,可以报复打击该办事供给的Web办事器、利用法度或内容(例如登录子系统、财务成果的反复下载、产品目次的复杂查询等)。

最有效的DDoS报复打击类型常常同时与多种报复打击平台同化在一路(例如“燕子步履”报复打击)。多平台报复打击以第7层和摆设的容量/根本举措措施上的办事为方针。当然这些报复打击已成功(因此获得成长),可是企业可利用合适的分层DDoS防御抵抗这些报复打击。DDoS报复打击对Internet办事可用性构成了重大年夜威胁。组织应呵护其面向Internet的办事并确保其数据中间(不管是不是在内部进行治理)遭到充分呵护。

阐发数据 多样应对同时连络本源防护

经由过程以上的数据阐发我们不难看出,DDOS颠末端几十年的成长,其报复打击类型正愈来愈多,企业可谓防不堪防。可是跟着现代备份恢复手艺的成长,对间断型或粉碎型的DDOS报复打击,可以说有了更值得相信的编制。所以剩下就是那些对敏感数据盗取和监听型的报复打击。

对这些报复打击,操纵具有本源防护结果的加密软件进行防护是最好的选择。数据加密直接感化于数据,使得数据即便不谨慎被盗取和监听了,因为加密防护的存在,盗取者也没法获得信息的真实内容,从而完全呵护了数据的安然。而在数据种类多样的信息期间,采取多模加手艺则是最抱负的手段。

多模加密手艺采取对称和非对称算法相连络的手艺,在确保加密质量的同时能让用户在选择加密模式和数据加密类型时有了更多的选择。而这类进步前辈手艺利用的典型代表恰是山丽的防水墙系列。

期间在成长,将来会有更多种类的报复打击袭来,为了达到将来随时可能爆发的信息战争。对数据本源采纳针对性的防护是最好的应对之法,而加密软件又无疑是最好的选择!