今天早上,我们捕获到一个操纵wps 2012/2013 0day针对中国当局部门的垂钓邮件定向报复打击事务。

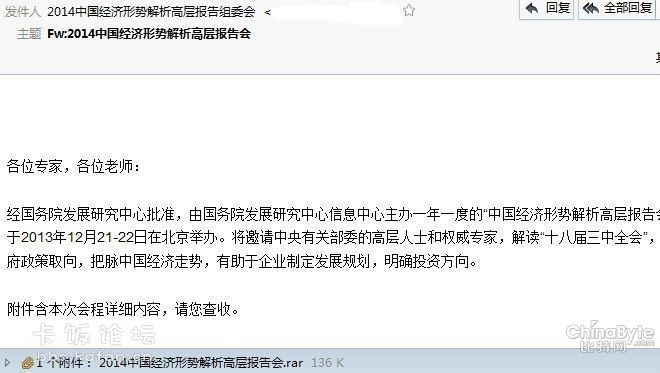

邮件发件人以2014中国经济情势解析高层陈述组委会 标题问题发出,附件为包含wps2012 0day的报复打击文件,今朝为止该报复打击文件没有杀毒软件可以查杀。

利用MS office 2010打开会提示利用让用户下载wps 2012打开该文件,***用户下载并利用有0day缝隙的wps 2012.

一旦利用WPS 2012 打开文件报复打击成功,会释放打开一个利诱性的正常文件 2014中国经济情势解析高层陈述会.doc,并且释放运行 win32_453B.dll_,IE7.EXE_,hostfix.bat_.

今朝不确认该0day是不是跟前端时候国外exploit-db上是不是是一个缝隙,我们还在延续阐发跟踪,敬请存眷。

同时,我们也正在协助客户阐发事务的影响和减缓的应对办法。

研究人员已确认在最新的WPS 2012/2013上都可以操纵该缝隙,我们也正在积极的联系金猴子司及时修复该缝隙。同时提示用户,临时利用其他字措置软件例如MS office直到针对该缝隙的补丁可用。