埃博拉病毒在非洲西部蔓延的新闻登上了全球每一家新闻媒体,网络罪犯再一次利用最新的新闻头条来引诱受害者。据赛门铁克观察,有三次恶意软件行动和一次网页仿冒活动均采用埃博拉病毒作为社交骗局的主题。

恶意软件和网页仿冒活动

第一个活动相当简单。攻击者发送电子邮件,并附上关于埃博拉病毒的虚假报告来诱骗受害者,而实际上用户将感染 Trojan.Zbot 恶意软件的病毒。

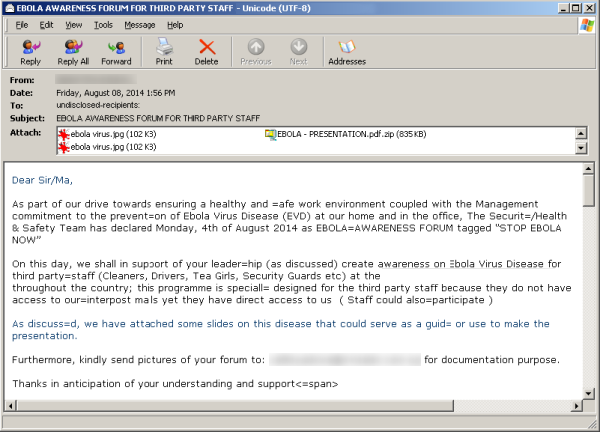

在第二个活动中,网络罪犯冒充大型电信服务提供商发送电子邮件,宣称可提供有关埃博拉病毒的高级展演。附带的压缩文件标题类似于“EBOLA – PRESENTATION.pdf.zip”,而实际上会在受害者的计算机上执行 Trojan.Blueso。

图 1. 使用 Trojan.Blueso 的埃博拉电子邮件活动

有趣的是,执行的木马程序并非最终手段。恶意软件还会将 W32.Spyrat精心注入受害者的 Web 浏览器中,并允许攻击者执行以下操作:

• 记录击键

• 通过网络摄像头进行录制

• 获取屏幕截图

• 创建进程

• 打开网页

• 列出文件和文件夹

• 删除文件和文件夹

• 下载和上传文件

• 收集有关安装的应用程序、计算机和操作系统的详细信息

• 卸载自身

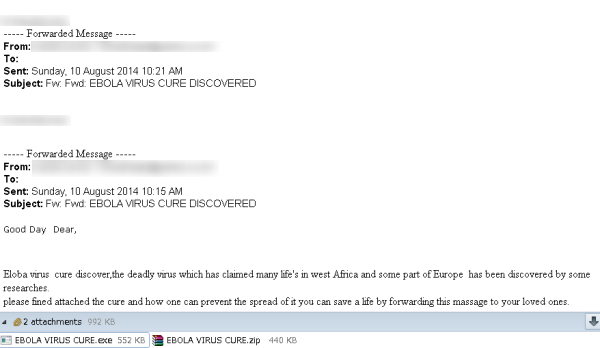

第三个活动利用的是某些刚出炉的埃博拉新闻。过去两星期来,一直有人在议论 Zmapp,这是一种很有希望的埃博拉药物,仍处于试验阶段。骗子们在电子邮件中声称埃博拉病毒已治愈,此消息应当广泛传播,从而达到诱骗受害者的目的。而电子邮件附件为 Backdoor.Breut 恶意软件。

图 2. 恶意电子邮件用虚假的埃博拉治愈消息诱骗用户

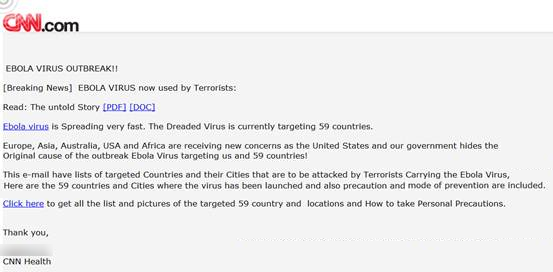

最后一个活动为网页仿冒活动,冒充 CNN 网站并发表有关埃博拉的突发新闻(还加入了一些恐怖活动元素)。页面上给出了简要的报道标题,并包含指向“完整报道”的链接。电子邮件中还承诺提供有关“如何预防”的信息以及“目标”区域列表。

图 3. 网页仿冒活动借用 CNN 品牌作为诱饵

如果用户单击电子邮件中的链接,则用户将转至某个网页,并被要求选择电子邮件提供商和输入登录凭据。如果用户执行了这些操作,其电子邮件登录凭据将直接发送给网页仿冒者。受害者将重定向至真正的 CNN 主页。

图 4. 网页仿冒者利用虚假登录页面窃取详细登录信息

赛门铁克建议所有用户对不请自到的、意料之外的或可疑的电子邮件保持警觉。如果您对电子邮件的正当性没有把握,那么不要做出回应,并避免单击邮件中的链接或打开附件。

使用赛门铁克云服务的赛门铁克客户可抵御用来传播恶意软件的垃圾邮件。为获得最佳防护,赛门铁克客户还应当确保采用最新的赛门铁克技术,这些技术集成在我们的个人用户和企业解决方案中。