2012年来,信息安然在全球范围内都遭到严重挑战,对收集的依托使得收集信息安然已成为各部门、机构、黉舍、企业等的甲等大年夜事。信息安然标题问题日趋严重,企业用户随时都将遭到病毒、木马、僵尸收集等威胁。良多黉舍、企业等收集中运行着他们没成心想到的僵尸机械。这些被长途节制的歹意软件目标不是为了干扰系统,是为了找出最具价值的财富:常识产权和内部数据。若何采纳主动防御办法,防备于未然?网康下一代防火墙的利用赐与了很好的谜底。

利用布景:

北京市海淀区中关村第二小学于1971年建校,坐落于海淀区中关村科技园区核心肠带,是海淀区乃至北京市所属重点小学之一。黉舍现已成长成为一所教师高本质、举措措施现代化、社会各界遍及好评的市区“窗口”校。今朝有中关村校区、华清校区、百旺校区3个校区。

中关村二小于本年11月上线测试了网康下一代防火墙产品。利用100M互联网出口,用户数大年夜约500人,采取了网康NF-S360-D型号的设备作为透明网桥接进到收集中,检测收集中存在的安然威胁。

比来,网康工程师利用下一代防火墙帮中关村二小的IT治理员抓住了收集中被他人节制已久的一台办事器,成功地覆灭了收集中的安然隐患。网康的工程师是如许发现“肉鸡”的。

诊断过程:

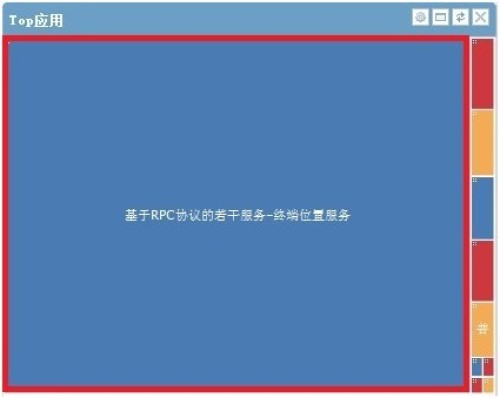

1. 登岸NGFW,发现当前收集中的Top利用中“基于RPC和谈的若干办事-终端位置办事”连接数排名第一,以下图所示:

网康NGFW系统监控-Top利用排名图

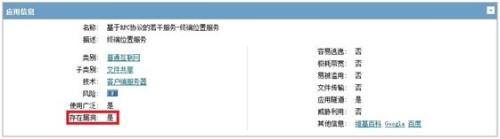

2. 直接点击此利用进进利用阐发。可以看到,“基于RPC和谈的若干办事-终端位置办事”存在缝隙,同时也为其他利用供给地道。以下图所示:

网康NGFW利用阐发-指定利用的利用信息申明

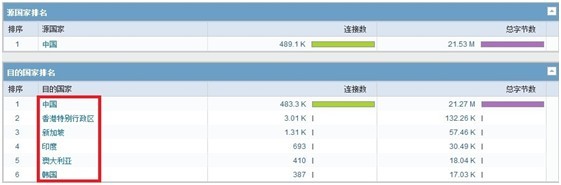

3. 查看该利用的源地址只有“58.119.28.31”一个,但目标地址却很是多,且混乱无规律。以下图所示:

网康NGFW利用阐发-指定利用的源地址、目标地址排名

4. 目标地址触及的国度包含喷鼻港、新加坡、印度、澳大年夜利亚等,很是可疑。以下图所示:

网康NGFW利用阐发-指定利用的目标国度排名

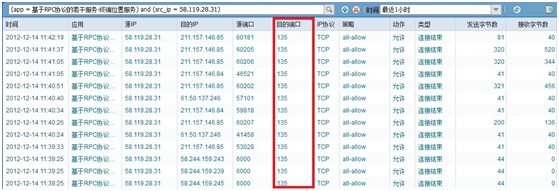

5. 点击“联系关系流量日记”查看该利用对应的流量日记,可以发现目标端口均为135。135端口首要用于利用微软RPC和谈包管在一台计较机上运行的法度可以顺利地履行长途计较机上的代码。135端口上的RPC办事存在很大年夜的安然缝隙,闻名的“冲击波”病毒就是操纵RPC缝隙来报复打击计较机的。而58.119.28.31这台主机较着正在对其他IP进行RPC报复打击。以下图所示:

网康NGFW数据中间-指定利用和源地址的流量日记

至此,网康工程师已肯定这台主机正在操纵RPC缝隙报复打击他人。经中关村二小IT治理员确认,发现利用该IP的主机是一台办事器,确切中了木马并已被长途节制。在这台办事器被发现之前,黑客一向操纵这台办事器报复打击外网用户并盗取内部的信息,因为行动埋没,摆设在收集中已采购的安然设备都没有检测出标题问题来。网康下一代防火墙经由过程检测出这台办事器对利用的非正常利用这些蛛丝马迹,帮忙用户主动发现收集中暗藏的威胁,是有别于基于特点码辨认威胁的传统安然设备的下一代安然东西。

用户评价:

中关村二小信息中间负责人暗示:网康下一代防火墙帮忙我们发现了收集中的僵尸主机,降落了收集中的暗藏风险,主动防御功能真的很有一套!

——————————————————————————————————

网康下一代防火墙采取了大年夜量的客户化手艺,智能联系关系阐发手艺,供给基于行动阐发、多种类型日记的智能联系关系和威胁阐发可视化的防护手段,帮忙用户直不雅地发现隐躲的暗藏风险,比传统安然系统更能洞悉暗藏威胁的存在,并且经由过程主动防驭手艺可以或许系统化地抵抗未知威胁。