布景

安然研究员逆向工程发现嵌进式设备商台湾友讯科技(D-Link)路由器多个型号利用的固件系统中存在后门。D-Link 的固件由其美国子公司Alpha Networks开辟。黑客只需要将浏览器User-Agent标记点窜成:xmlset_roodkcableoj28840ybtide,再拜候路由器IP地址,便可无需颠末验证拜候路由器的Web治理界面点窜设备设置。

影响型号包含:DIR-100、DIR-120、DI-524、DI-524UP、DI-604S、DI-604UP、DI-604+、TM-G5240、BRL-04R、BRL-04UR、BRL-04CW、BRL-04FWU等

此中后门字符串roodkcableoj28840ybtide从后往前读是“Edit by 04882 Joel Backdoor”,此中Joel多是Alpha Networks的资深手艺总监Joel Liu。不知道这是不是是用心留的后门, 考虑到这家公司的开辟团队是美国的公司,不知道是不是与***登事务是不是有联系关系。

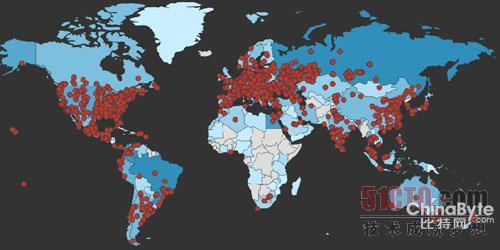

ZoomEye.org全球数据统计

知道创宇安然研究团队,操纵大年夜数据扫描阐发,绘制了全球范围内D-Link的摆设地图。截图以下:

公网上可拜候的D-Link设备有 62460个。

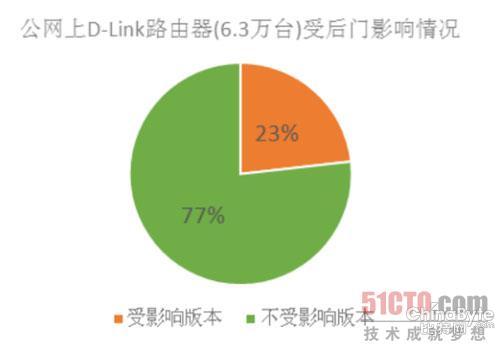

受影响的型号漫衍

按照报导受影响的版本,在公网可拜候数量占公网上可拜候的全数D-Link数量比例为