当下载了X教员的片子,下了XX门套图后火烧眉毛的打开文件后,计较机可能就被安装了歹意木马,今天跟乌云君学点姿式,做好自我呵护。同时向N多的图片、播放器等软件厂商预警此类dll劫持报复打击!

当下载了X教员的片子,下了XX门套图后火烧眉毛的打开文件后,计较机可能就被安装了歹意木马,今天跟乌云君学点姿式,做好自我呵护。。。

缝隙呈此刻利用了各类第三方媒体东西的用户(XX影音、XX看图等),报复打击编制就是我们下载回来的“讲授文件”其实还包含一些诡异的DLL文件。

当用户利用第三方多媒体东西对文件进行联系关系后,双击打开文件就会触发缝隙履行DLL内的歹意代码。

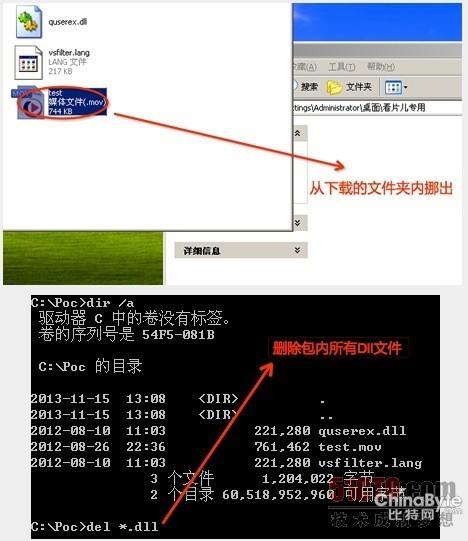

乌云君建议,在一些不成信公共社区共享种子文件下载后的视频或照片等文件需要从文件夹内伶仃提取到一个洁净的目次(或删除下载内容里所有dll文件),同时删除下载回来的文件夹(因缝隙触发机制,可能会绕过一些安然防护东西)。

乌云白帽给软件开辟商的建议是:利用LoadLibrary API加载DLL时需要利用尽对路径,其他多媒体类利用要正视该安然隐患,提早预防。