虽然OpenSSL日前爆出的Heartbleed(心脏出血)缝隙威力巨大年夜,但用户、治理员和开辟人员可以经由过程不合的编制减轻其侵害。

让我们面对实际:Heartbleed是一场血腥的混乱。更糟的是,对随后必需清理它的人来讲,混乱的类型各不不异。治理员、最终用户和软件开辟商都将面对着Heartbleed的各个方面,每个方面都只能各自措置。要减轻它给不合的角色带来的最首要的威胁,IT专家网为您介绍我们别离需要做的一些工作。

在某些方面,用户是最坚苦的,因为他们独一可以采纳的办法是完全被动的。他们没法修补他们利用的实际站点(除非是他们成立的网站),但用户仍然可以本身做良多工作。

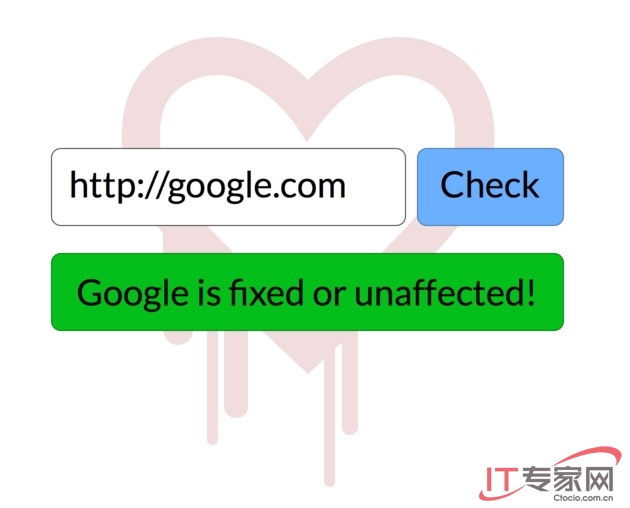

1,查抄您拜候的网站的缝隙。当Heartbleed的动静初次爆出,确认某个给定的站点是不是中招的编制是比对一些人工保护的灾区列表,或利用一个第三方网站测试该缝隙。荣幸的是,你没必要手工做了,因为Firefox和Chrome浏览器此刻都已有附加组件可以手动查抄所拜候的网站。

2,点窜暗码,但只能在网站缝隙已修补的环境下。这是一个毒手的标题问题。就整体而言,任何安然缝隙以后点窜暗码是一个好主张,但需要缝隙本身先行封锁。不然,就像换门锁但不关门一样好笑。是以,重置受影响的网站的暗码,只能在你肯定Heartbleed标题问题不再存在以后。

假定你还没有益用暗码治理器,这是一个很好的借口设置一个。假定您利用的网站撑持某种情势的双身分身份认证,但您还没有益用,这也是一个很好的借口利用它。

在LastPass暗码治理办事的用户获得两个-多是三个-比拟一个有代价优势。该办事不但治理暗码,并跨设备同步它们,但你需要知道,不管办事是不是受Heartbleed缝隙影响,和更新暗码是不是是一个好主张(该网站是不是已修补缝隙)。

3,在您的浏览器开启证书撤消查抄。证书撤消肯定您的浏览器中利用的SSL/TLS证书是不是已被撤消。良多网站正在如许做,以避免过度依托可能已掉陷于Heartbleed的密钥的过程。在谷歌Chrome浏览器中的设置:高级设置,在“查抄办事器证书撤消”。利用Firefox,这是默许启用的,所以你不需要做任何工作。CloudFlare博客有关于每个浏览器证书撤消措置行动的进一步申明。

治理员

1,修补受影响的系统。在你生气之前,关头是要找出哪些系统会遭到影响。影响可能比你想象的更遍及,因为OpenSSL可能不但仅是外部的、面向客户的利用法度利用。这些明显是最首要的,但不要觉得受影响系统就到此为止。例如,一些思科或Juniper公司的收集产品也可能存在缝隙。

别的,更毒手的,例如:在微软Windows Server系统上实现的TLS仿佛并没有遭到Heartbleed的影响,可是,这其实不料味着在Windows机械上所有软件的运行都不受影响。一些软件可能以本身的编制实现OpenSSL,需要伶仃从别处更新。

2,从头颁布和撤消证书。不要畏缩。补发和撤消证书密钥是繁琐的工作,但这是需要做的工作,乃至(特别)是大公司,如Akamai已开端了这项艰巨的工作,因为被粉碎的证书必需在24小时内撤消。确保新证书的准确性和遵守准确的指导方针;不要像贝宝发行的一些新证书有一些弊端的名称(“贝宝公司\0A”)。

开辟商

1,审核你的代码中对OpenSSL的利用。对你所有的项目做一个审核,以肯定你是不是在利用或在何处利用OpenSSL,然后打上补丁或恰当更新。项目越大年夜,越有可能包含一些OpenSSL的依托。

2,获得改变。请肯定您已更新的任何产品可以最快地进进用户手中。例如,Android 4.1.1受影响(但初期版本的Android没事),当然谷歌正在分发补丁到它的硬件合作火伴,但谁也不知道这些补丁送到受影响的设备会破钞多长的时候。不要袖手旁不雅,假定你能帮忙它。

3,假定可行,考虑替代OpenSSL。OpenSSL不是在业内独一的选择;还有其他库的存在。这其实不是说它们可以直代替代或它们本身的表示没有标题问题,但此刻多是时辰考虑它们在哪里可以操纵了。